關于全球爆發大規模勒索軟件感染事件的通知

尊敬的校園網用戶:

2017年5月12日20時左右�����,全球爆發大規模勒索軟件感染事件��,教育行業尤為嚴重。被病毒感染的電腦可能會出現類似下圖所示:

此類勒索病毒傳播擴散利用了基于445端口的SMB漏洞�����,部分學校感染臺數較多����,大量重要信息被加密,只有支付高額的比特幣贖金才能解密恢復文件��,損失嚴重��。這是不法分子通過改造之前泄露的NSA黑客武器庫中“永恒之藍”攻擊程序發起的網絡攻擊事件�。“永恒之藍”會掃描開放445文件共享端口的Windows機器�,無需用戶任何操作,只要開機上網���,不法分子就能在電腦和服務器中植入勒索軟件、遠程控制木馬�����、虛擬貨幣挖礦機等惡意程序���。此漏洞影響以下未自動更新的操作系統:

Windows XP/Windows2000/Windows 2003

Windows Vista/WindowsServer 2008/WindowsServer 2008 R2

Windows 7/Windows 8/Windows 10

Windows Server 2012/Windows Server 2012 R2/Windows Server 2016

為控制病毒感染擴散�,請各位用戶務必對個人的電腦終端進行升級和打補丁�����,做好一切安全防范措施��,以下為大家提供一些預防措施和辦法,供大家參考使用:

1、提前做好重要文件備份;

2��、停止使用Windows XP���、Windows 2003等微軟已不再提供安全更新的操作系統�。及時更新到操作系統的最新版本;

3、目前微軟已發布補丁MS17-010修復了“永恒之藍”攻擊的系統漏洞,請廣大師生盡快為電腦安裝此補丁���,詳見微軟官網:https://technet.microsoft.com/zh-cn/library/security/MS17-010;

4、對于XP�����、2003等微軟已不再提供安全更新的機器�����,推薦使用360“NSA武器庫免疫工具”檢測系統是否存在漏洞�����,并關閉受到漏洞影響的端口,可以避免遭到勒索軟件等病毒的侵害����。免疫工具下載地址:http://dl.360safe.com/nsa/nsatool.exe

(目前,微軟針對XP�����、2003等操作系統又臨時提供了更新補丁,下載地址為: http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598)

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598)

5、啟用并打開“Windows防火墻”,進入“高級設置”�����,在入站規則里禁用“文件和打印機共享”相關規則�。

6、打開控制面板——網絡和共享中心——更改適配器設置——右鍵點擊正在使用的網卡然后點擊屬性——取消勾選Microsoft網絡文件和打印機共享——確定——重啟系統。

7、禁用危險端口的攻略�����,以windows 7操作系統為例:

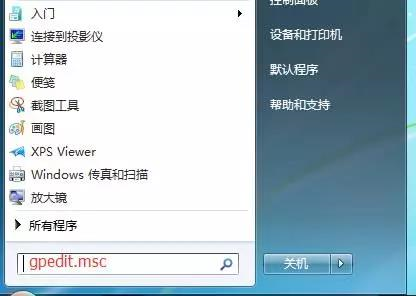

首先��,Win+R打開運行�,輸入gpedit.msc進入組策略編輯器��。

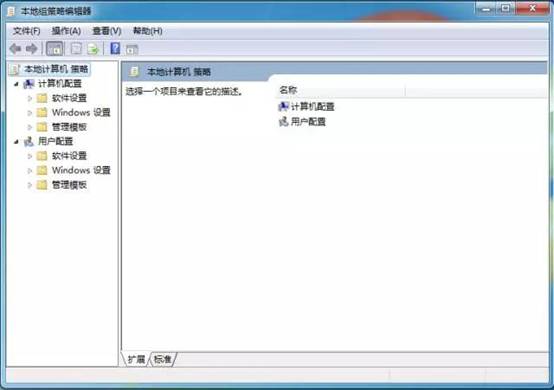

在左側邊欄中�����,依次選取 “Windows 設置 - 安全設置- IP安全策略,在 本地計算機”

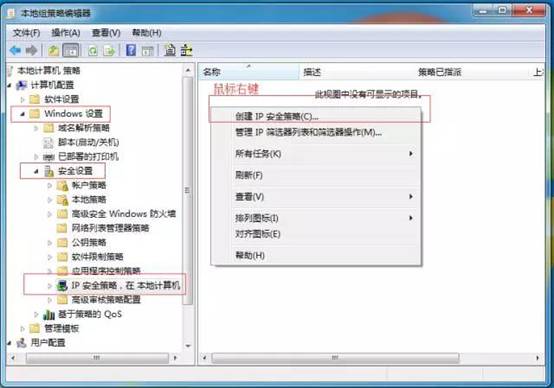

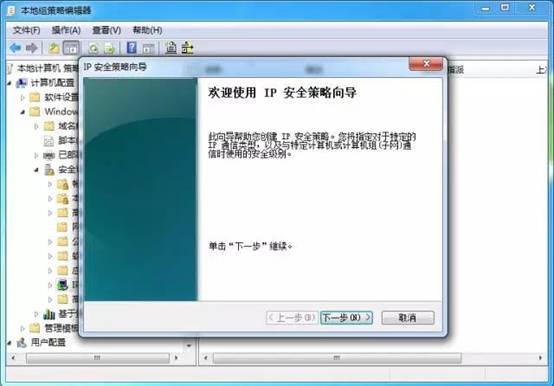

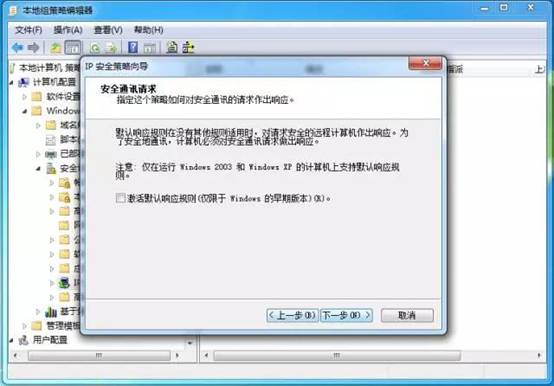

接下來右鍵單擊 “IP安全策略�,在 本地計算機”���,并選擇“創建IP安全策略”���,隨后在跳出的“IP安全策略向導”中右鍵

在第二步的名稱中輸入“關閉139��,445”然后一路“下一步”

然后單擊“完成”

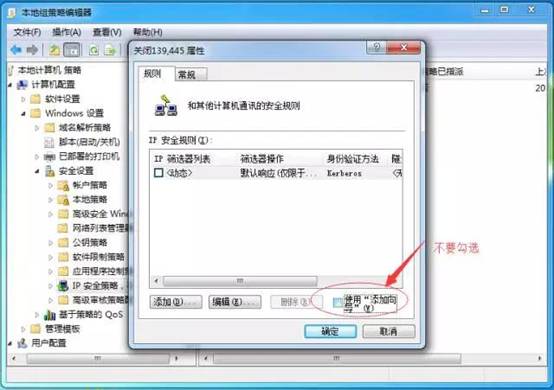

在隨后跳出的“關閉139,445”屬性窗口中,單擊添加��。需要注意的是不要勾選右下角的“使用添加向導”

然后在"新規則 屬性"窗口中��,單擊左下角的"添加"

需要注意的是這里也不要點擊右下角的"使用添加向導"

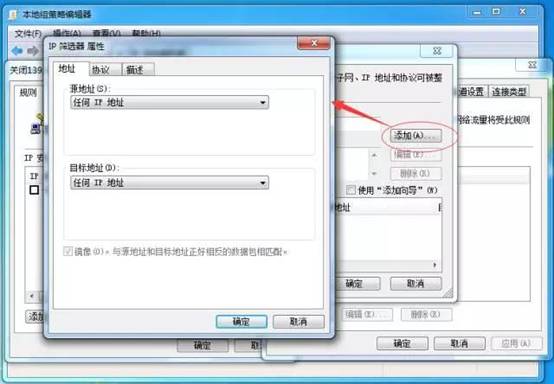

在彈出的IP篩選器屬性窗口的地址選項卡中,原地址選擇“任何IP地址”��,目標地址選擇“任何IP地址”

然后選擇協議選項卡����,選擇協議類型為:TCP,設置IP協議端口為"從任意端口""到此端口":445��,并單擊確定���。

需要注意的是這里也不要點擊右下角的"使用添加向導"

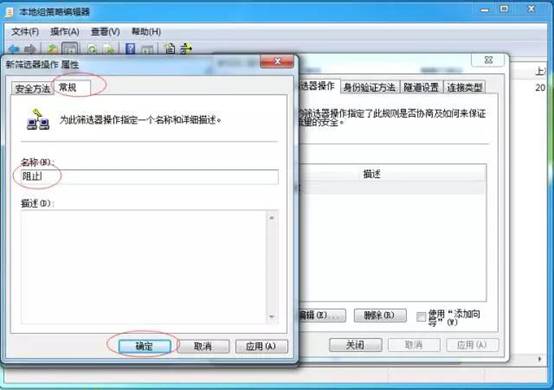

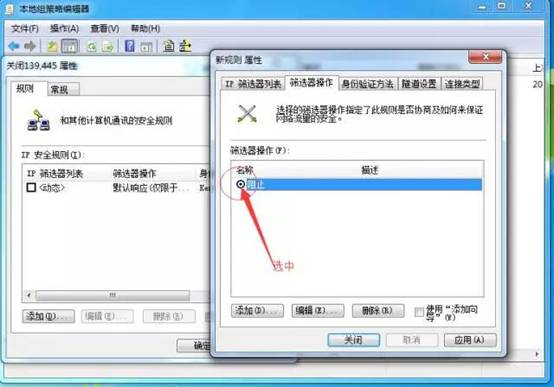

在新篩選器操作屬性中�����,選擇“阻止”��,并切換到常規選項卡,將名稱改為阻止����。

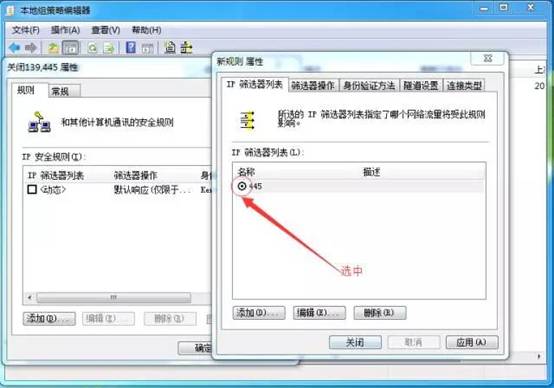

單擊確定�,回到新規則屬性窗口中的篩選器操作���,勾選剛才建立的“阻止”�,在切換到IP篩選器列表,勾選剛才建立的“445”�����。然后單擊應用�,再單擊關閉。

回到組策略編輯器���,右鍵單擊右側剛才創建的“關閉139,445”�����,在右鍵菜單當中選擇分配���,就成功關閉了445端口�����。

同樣的方式關閉135����、137����、139端口

信息技術中心

2017年5月13日